JAKARTA - Grup Analisis Ancaman Google (TAG) menemukan sebuah perusahaan berbasis di Barcelona menjual spyware yang mengeksploitasi kerentanan Chrome, Firefox, dan Windows Defender untuk melakukan pengawasan kontrak pada Personal Computer (PC) yang ditargetkan.

Kerentanan itu adalah zero-day ketika perusahaan mengeksploitasinya, tetapi Google, Mozilla, dan Microsoft menambalnya pada 2021 dan awal 2022.

Zero-day merupakan istilah luas yang menggambarkan kerentanan keamanan yang baru ditemukan dan dapat digunakan peretas untuk menyerang sistem. Serangan zero-day terjadi ketika peretas mengeksploitasi kelemahan sebelum pengembang memiliki kesempatan untuk mengatasinya.

Lebih lanjut, perusahaan itu adalah Variston IT yang menyebut dirinya sebagai penyedia solusi keamanan informasi yang dibuat khusus, termasuk teknologi untuk SCADA tertanam (kontrol pengawasan dan akuisisi data) dan integrator Internet of Things, tambalan keamanan khusus untuk sistem berpemilik, alat untuk penemuan data, pelatihan keamanan dan pengembangan protokol aman untuk perangkat tertanam.

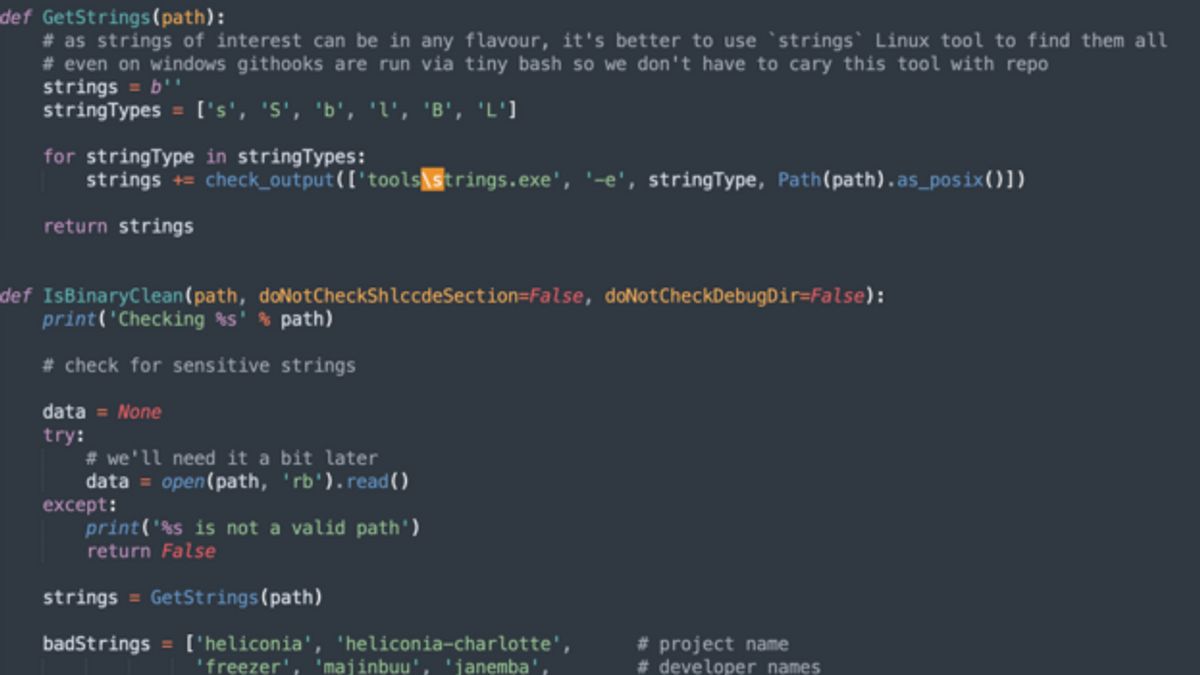

Namun menurut lapora TAG, Variston IT menjual produk lain yang tidak disebutkan di situs webnya, seperti framework perangkat lunak yang menyediakan semua yang dibutuhkan pelanggan untuk menginstal malware secara diam-diam pada perangkat yang ingin mereka mata-matai.

Peneliti TAG Clement Lecigne dan Benoit Sevens mengatakan kerangka eksploitasi itu digunakan untuk mengeksploitasi kerentanan n-day, yang telah ditambal baru-baru ini sehingga beberapa target belum menginstalnya.

Bukti menunjukkan, framework juga digunakan ketika kerentanan adalah zero-day. Para peneliti mengungkapkan temuan mereka dalam upaya untuk mengganggu pasar spyware, yang menurut mereka sedang booming dan menimbulkan ancaman bagi berbagai kelompok.

Melansir TechSpot, Jumat, 2 Desember, framework tersebut datang dengan nama Heliconia Noise, Heliconia Soft, dan Files. Itu berisi kode sumber dewasa yang mampu menerapkan eksploit untuk Chrome, Windows Defender, dan Firefox.

BACA JUGA:

Heliconia Noise mengeksploitasi kerentanan perender Chrome di versi 90.0.4430.72 (April 2021) hingga 91.0.4472.106 (Juni 2021). Itu bisa melakukan eksekusi kode jarak jauh dan keluar dari kotak pasir Chrome ke sistem operasi pengguna. Google memperbaiki eksploit pada Agustus 2021.

Seperti yang dikatakan, Variston IT juga dapat menyerang Windows Defender, yakni antivirus default untuk Windows 10 dan 11 melalui file PDF yang berisi eksploit. PDF akan disebarkan saat pengguna mengunjungi URL yang terinfeksi, memicu pemindaian Windows Defender dan memulai rantai infeksi. Microsoft menambal eksploit pada November 2021.

Terakhir, Files Heliconia menggunakan rantai eksploitasi Windows dan Linux Firefox untuk melakukan eksekusi kode jarak jauh di browser Mozilla. Versi Windows berisi pelarian kotak pasir yang ditambal oleh Mozilla pada 2019. Bagian lain dari paket jahat dilaporkan pada Maret 2022, tetapi mungkin telah digunakan sejak Desember 2018.

Variston IT mirip seperti NSO Group yang menjual alat yang memungkinkan pemerintah memata-matai perangkat milik jurnalis, pembangkang, dan diplomat. Hingga November tahun lalu, Apple menggugat NSO Group dan perusahaan induknya karena menyebarkan spyware yang ditemukan di iPhone diplomat Amerika Serikat (AS).