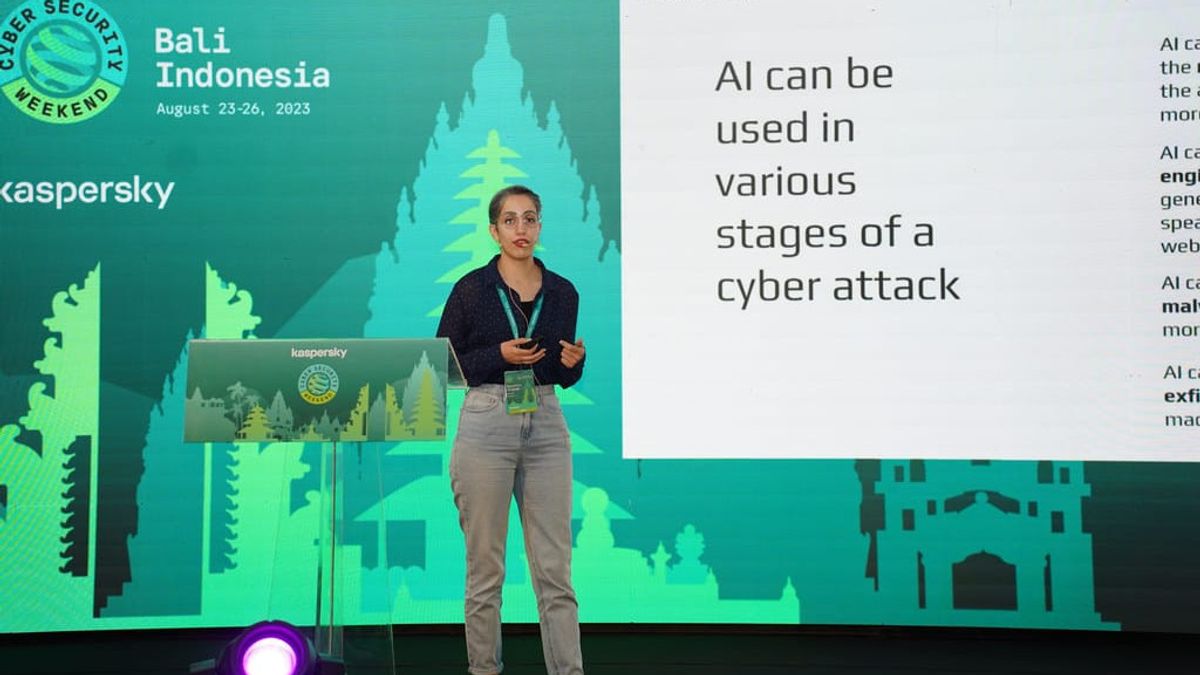

ジャカルタ - カスペルスキーのサイバーセキュリティ専門家は、個人や企業に多大な利益をもたらすだけでなく、この人工知能(AI)テクノロジーが高度な攻撃のあらゆる段階でサイバー犯罪者によって悪用される可能性があることも明らかにしました。

アジア太平洋グローバル調査分析チーム (GReAT) の上級セキュリティ研究員、ノーシン・シャバブ氏によると、現在、APT 攻撃者は、検出を回避するための高度な技術と、防御を強化するためのステルス手法を組み合わせています。

シャバブ氏は8月30日水曜日に受け取った声明の中で、「新たなAIの開発は、偵察段階からデータ流出までサイバー犯罪者を支援できる」と述べた。

シャハブ氏は、アジア太平洋地域には少なくとも 14 のアクティブな APT グループが存在し、そのうちの 1 つが Origami Elephant であることを明らかにしました。これらの脅威アクターは、2020 年初頭以来、特にパキスタン、バングラデシュ、ネパール、スリランカの国々の政府および軍事組織に特に関心を持ち、南アジア地域をターゲットにしています。

偵察フェーズ

偵察フェーズでは、AI は複数のソースからのデータ分析を自動化することで、攻撃者が潜在的なターゲットを見つけて理解するのに役立ちます。これらのソースには、オンライン データベースやソーシャル メディア プラットフォームがあり、企業環境で使用される対象となる人材、システム、アプリケーションに関する情報を収集します。

「スマートマシンは、企業の従業員、サードパーティとの関係、ネットワークアーキテクチャの詳細な評価を通じて脆弱な点を見つけることもできます」とシャバブ氏は付け加えた。

また読む:

初期段階

この早期アクセス段階では、AI はサイバー犯罪者が非常に説得力のあるパーソナライズされたフィッシング メッセージを作成するのに役立ちます。これらのインテリジェント マシンは、ターゲット ネットワークへの最適なエントリ ポイントを見つけて、攻撃を開始する最適なタイミングを知るように訓練することもできます。

ユーザーの行動、ソーシャルメディア活動、個人情報のパターンを分析することで、AI アルゴリズムがパスワードをインテリジェントに推測できるため、アクセスが成功する可能性が高まります。

実行

AI は実行段階で、セキュリティ対策に応じてマルウェアの動作を適応させる能力を備えているため、攻撃が成功する可能性が高まります。 AI ベースの誤った考えにより、コード構造を変更して検出を回避する多態性マルウェアが作成される可能性もあります。

回復力

この段階では、AI はユーザーの行動の分析に基づいて、マルウェアを実行するための最適なスクリプトを作成できます。脅威アクターは、ターゲット環境の変化に基づいて回復メカニズムを動的に適応できる AI を利用したマルウェアを開発することもできます。

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)