ジャカルタ - 匿名の名前「Jimbo」を持つハッカーは、総選挙委員会(KPU)のkpu.go.id のウェブサイトにハッキングしたと主張し、サイトから有権者データを取得することができました。合計204のNIK、KK、および本籍地の有権者データが12億ルピアで販売されました。

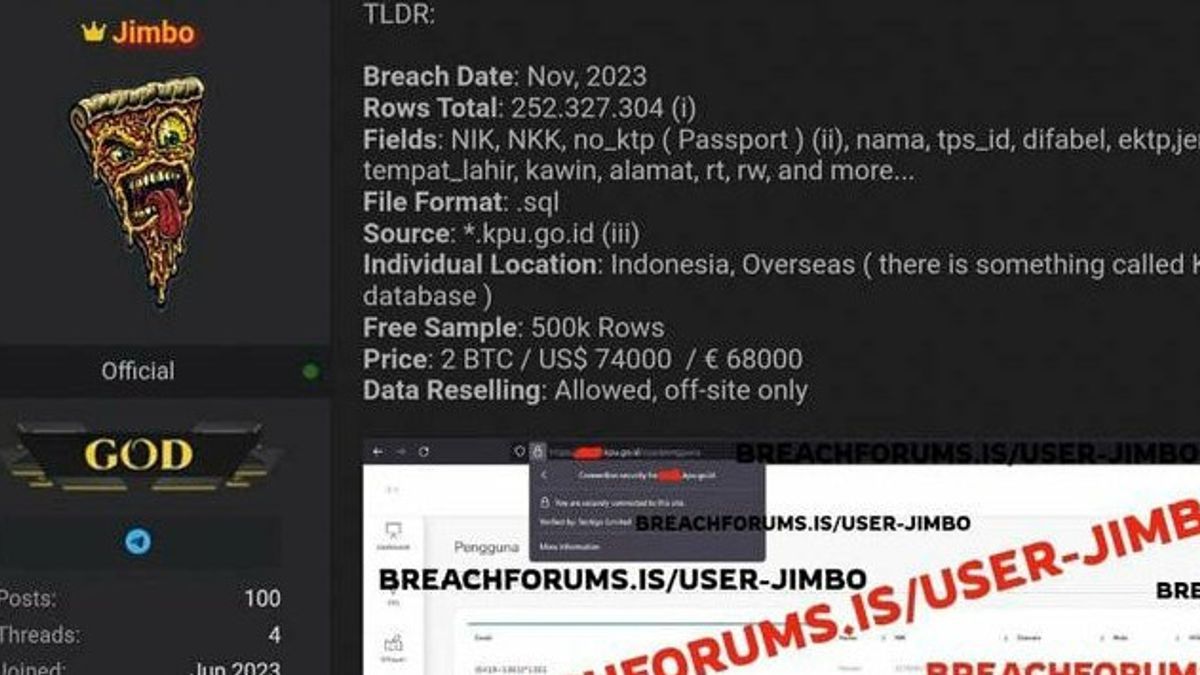

ジンボはその後、ハッキング結果を販売するために一般的に使用されるBreachForumsサイトで有権者データを販売しました。

「ジンボは、74,000米ドルまたはほぼ12億ルピア相当で正常に入手したデータを提供しています」と、Cissrecサイバーセキュリティ研究所のプラタマペルサダ会長は11月28日火曜日の声明で述べています。

BreachForumsサイトの投稿の1つでハッキングされた500,000のサンプルデータを共有することに加えて、ジンボはウェブサイトからスクリーンショットを共有 cekdptonline.kpu.go.id して取得したデータの正確性を確認しました。

Jimboが共有した別のスクリーンショットでは、ユーザーのダッシュボードページから来た可能性が高いKPUのウェブサイトページが表示されます。

Pratamaによると、スクリーンショットにより、Jimboはフィッシング、ソーシャルエンジニアリング、またはマルウェアを介して、sidalih.kpu.go.id ドメインからKPUロール管理を使用してログインにアクセスできる可能性が非常に高いです。

「これらのユーザーの1人からアクセスできることで、Jimboは有権者データと他のいくつかのデータをダウンロードします。Cissrecはまた、2023年6月7日にKPUシステムの脆弱性についてKPU議長に警告を発しました」とPratama氏は述べています。

フォーラムへの投稿で、ジンボはまた、彼が何とか得た2億5200万のデータは、複製されたデータを持っていたと伝えました。ジンボがスクリーニングを行った後、204,807,203のユニークなデータがあり、この数字は、インドネシアの514の地区/都市と128の代表国から204,807,222人の有権者を数えたKPU DPTの有権者数とほぼ同じです。

ジンボが入手したデータには、国民識別番号(NIK)、家族カード番号(KK)、IDカード番号(海外にいる有権者のパスポート番号が含まれている)、フルネーム、性別、生年月日、出生地、婚姻状況、完全な住所、RT、RW、村、小地区、地区のコード化、TPSのコード化など、いくつかの非常に重要な個人データがあります。

Pratamaは、Cissrecチームがcheckdptウェブサイトを通じてランダムに提供されたサンプルデータも検証しようとし、checkdptウェブサイトによって発行されたデータは、有権者が登録されているTPS番号を含む、Jimboハッカーによって共有されたサンプルデータと同じであることを明らかにしました。

「ジンボは、彼が74,000米ドルまたはほぼ12億ルピアに相当する金額で正常に入手したデータを提供しています」と彼は言いました。

Jimboが共有した別のスクリーンショットでは、ユーザーのダッシュボードページから来た可能性が高いKPUのウェブサイトページがあります。

Pratamaによると、スクリーンショットにより、Jimboはフィッシング、ソーシャルエンジニアリング、またはマルウェアを介して、sidalih.kpu.go.id ドメインからKPUロール管理を使用してログインにアクセスできる可能性が非常に高いです。

「これらのユーザーの1人からアクセスできることで、Jimboは有権者データと他のいくつかのデータをダウンロードします。Cissrecはまた、2023年6月7日にKPUシステムの脆弱性についてKPU議長に警告を発しました」とPratama氏は述べています。

以前は、2022年にハッカーのBjorkaもKPUのウェブサイトから1億500万人の有権者データを入手したと主張していました。

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)