ジャカルタ - BingoModと呼ばれる最新のAndroidマルウェアは、スマートフォンユーザーの間で大きな懸念を引き起こしています。セキュリティソフトウェアを装ったこのマルウェアは、テキストメッセージを介して拡散し、ユーザーの財務データにアクセスして盗むように設計されています。被害者から資金を盗むことに成功した後、BingoModはそこで止まらなかった。マルウェアはまた、証拠を破壊するための最後の手段として被害者の携帯電話のデータを削除します。

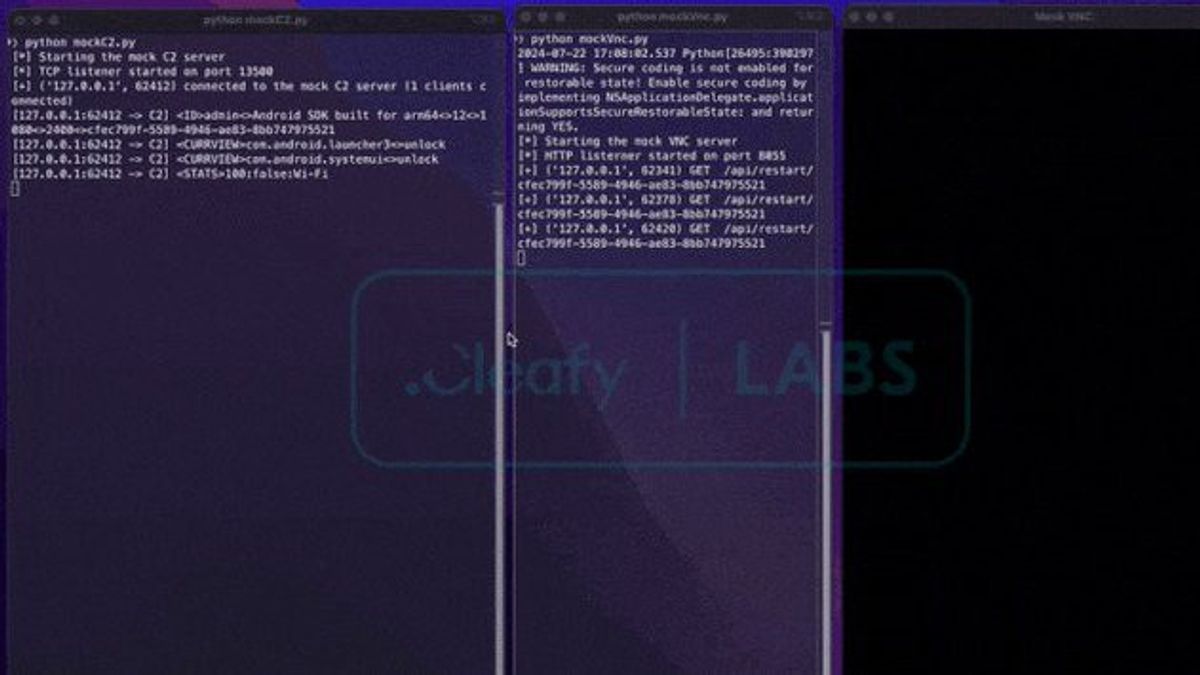

BingoModは、Cleafyの研究者によって5月に最初に検出されたリモートアクセス(RAT)トロイの木馬です。このアプリはセキュリティツールに変装し、AVGウイルス対策アイコンを使用してユーザーをだまします。インストールされると、このマルウェアはAndroidアクセシビリティサービスへのアクセスを要求し、デバイスをリモートで制御するために使用します。

アクセスを取得した後、BingoModはログインデータと被害者のアカウントから送金するための確認コードを盗むことに焦点を当てています。このマルウェアは、英語、ルーマニア語、イタリア語のサポートを受けて、ヨーロッパのユーザーをターゲットにしているようです。開発者がルーマニア出身である可能性があるという兆候があります。

さらに悪いことに、お金を盗むことに成功した後、BingoModは被害者の携帯電話のデータを削除します。このマルウェアにはデータを削除する組み込みコマンドがありますが、外部ストレージでのみ有効です。マルウェアコントローラは、アクティビティの痕跡を破壊するためにデータ削除コマンドを手動で実行すると推定されています。

Googleはこのレポートに対し、AndroidユーザーはGoogle Playサービス付きのAndroidデバイスでデフォルトでアクティブになっているGoogle Playプロテクトを通じて、マルウェアの既知のバージョンから保護されていると述べています。しかし、BingoModが進化し続け、検出を回避する方法を模索するにつれて、ユーザーは公式ソースからアプリのみをダウンロードし、疑わしいテキストメッセージからソフトウェアを回避することが重要です。

信頼できるソースからのみアプリをダウンロードし、疑わしいメッセージからソフトウェアをインストールしないことで、常に個人データのセキュリティを維持することが重要です。

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)