ジャカルタ - Lazarusと呼ばれる北朝鮮のハッカーグループにリンクされているAppleデバイスで発見された新しいmacOSマルウェアは、暗号通貨交換プラットフォームのブロックチェーンエンジニアを標的にしたと伝えられています。

Elastic Security Labsの分析によると、macOSマルウェア「KandyKorn」は、データ収集、ディレクトリの表示、ファイルのアップロード/ダウンロード、安全な削除、プロセスの終了、およびコマンドの実行を実行できるバックドアです。

このMacOSマルウェアは、ユーザーのコンピュータに感染して乗っ取ることができます。当初、攻撃者はコミュニティのメンバーを装ってDiscordチャネルを介してPythonベースのモジュールを拡散しました。

このソーシャルエンジニアリング攻撃は、コミュニティメンバーをだまして「Cross-platform Bridges.plus」と呼ばれる悪意のあるZIPアーカイブをダウンロードさせます - 自動利益を生成するように設計された仲裁ボットを模します。ただし、このファイルは、情報を盗み、操作するために協力する13の悪意のあるモジュールをインポートします。

「脅威アクターは、実行ストリームハッキングとして知られるmacOSの粘り強さを達成するために、これまで見たことのない技術を採用していることがわかります」とElastic Security Labs氏は述べています。

暗号セクターは現在、主にスパイ活動ではなく金銭的利益によって動機付けられているLazarusグループの重要なターゲットであり、これも彼らの主な運用焦点です。

KandyKornの存在は、macOSもLazarusターゲットの範囲内にあり、Appleコンピュータ用にカスタマイズされた高度で目立たないマルウェアを作成するこの脅威グループの能力を示しています。

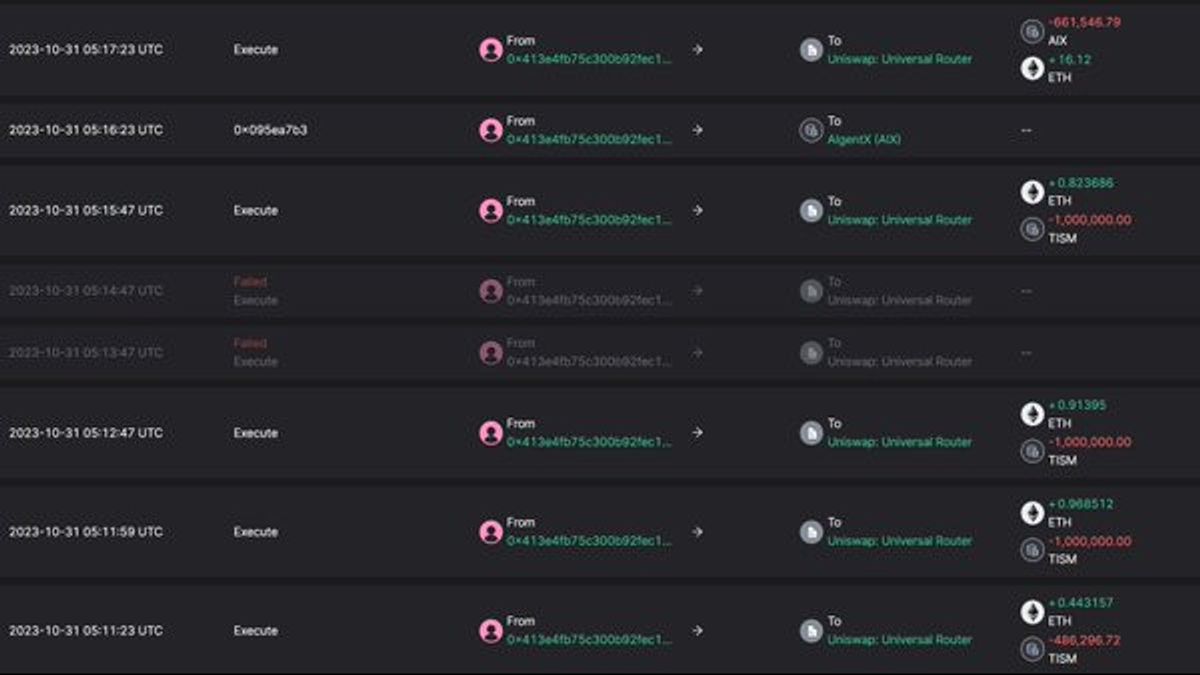

最近では、Uniswap分散型取引所で取引ポジションを獲得するために使用される人気のあるTelegramボットであるUn レイスへの攻撃により、トークンの価格は1時間で40%下落しました。

ブロックチェーン分析会社のScopescanは、進行中のハッキング攻撃をUn タのユーザーに通知し、後に公式の情報源によって確認されました。

「私たちは新しいルーターからのトークン承認のエクスプロイトを経験しており、この問題に対処するためにルーターを一時停止しました」とUn レイは言いました。

Un ライトは、契約の悪用により資金を失ったすべてのユーザーに払い戻すことを約束します。

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)