ジャカルタ - 8月25日、LastPassの顧客を驚かせる事件があり、ソースコードとエンジニアリング情報を奪った「無許可の当事者」がいました。

事件が発生した後, LastPassはすぐに取られたデータのより詳細な調査と調査を実施しました.

「私たちはマンディアントと提携して調査と法医学プロセスを完了しました。私たちの調査では、脅威アクターの活動が2022年8月の4日間に限定されていたことが明らかになりました」とLastPassのCEOKarim Toubbaは最近の声明で書いています。

我々は最近、LastPassの開発環境の一部で異常な活動を検出し、調査を開始し、封じ込め措置を展開しました.これが顧客データへのアクセスに関係していたという証拠はありません。詳細情報: https://t.co/cV8atRsv6d pic.twitter.com/HtPLvK0uEC

— ラストパス (@LastPass) 2022年8月25日

さらに, LastPassは、この事件が顧客データまたは暗号化されたパスワードボールトへのアクセスに関係していたという証拠がないことを確認しました.これは、顧客データが安全であることを保証できることを意味します。

「脅威アクターは開発環境にアクセスできますが、当社のシステム設計と制御により、脅威アクターが顧客データや暗号化されたパスワード保管庫にアクセスするのを防ぎます」と彼は続けました。

Toubbaはまた、加害者が顧客データにアクセスできない理由を説明しました, 最初の理由は、LastPassの開発環境が物理的に分離されており、本番環境への直接接続を持っていないためです.

「第二に、開発環境には顧客データや暗号化された保管庫が含まれていません。第三に, LastPassは、マスターパスワードなしで私たちの顧客ボールトのマスターパスワードにアクセスすることはできません"とToubbaは付け加えました.

そのため、Toubbaは、Zero Knowledgeセキュリティモデルの一環として、ボールトの所有者以外の人がボールトデータを復号化することは不可能であることを保証します。

「コードの整合性を検証するために、ソースコードとプロダクション生成の分析を実施し、コードポイズニングの試みや悪意のあるコードインジェクションの証拠が見つからなかったことを確認しました」と彼は結論付けました。

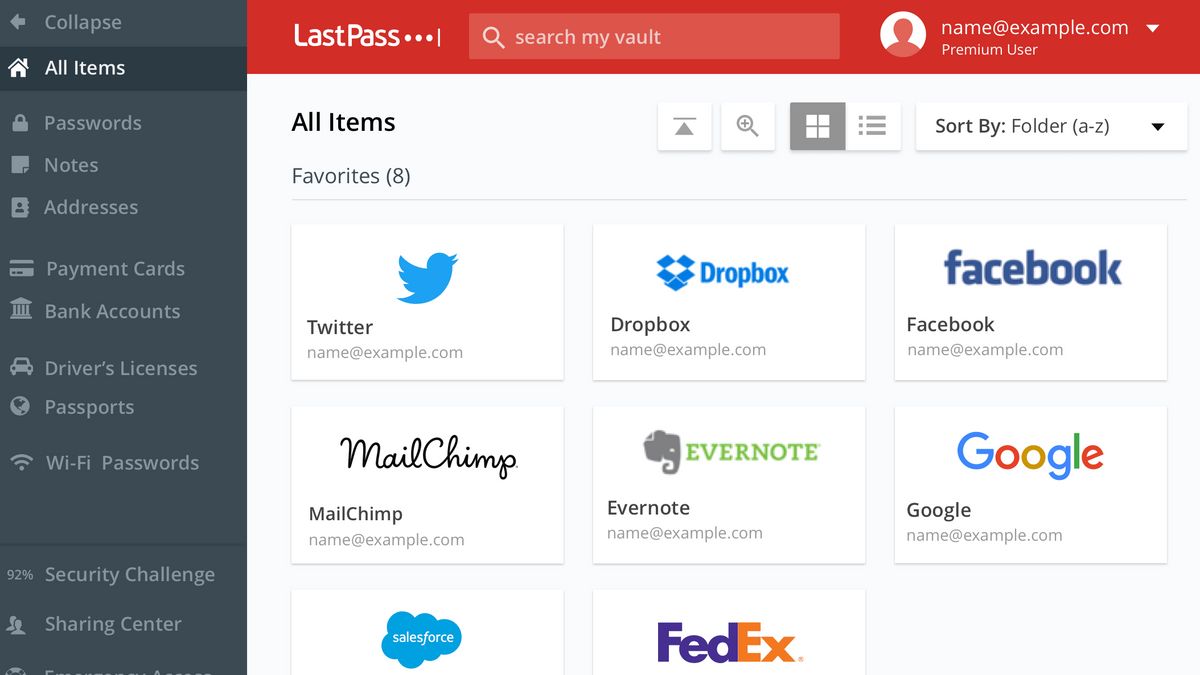

LastPassは、暗号化された金庫内のパスワードと個人情報を保護するパスワードマネージャーです.

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)