雅加达 - Peris.ai,一群在网络安全领域具有专业经验的从业人员透露了自6月20日以来攻击临时国家数据中心的Brain Cipher勒索软件的更多详细信息。

根据分析,此攻击是通过网络钓鱼活动发送的,并且经常使用欺诈电子邮件来欺骗接收者下载和运行恶意文件。

在网络中加入后,勒索软件将使用各种策略来改善特权,避免防御和访问敏感信息。

“例如,它使用Windows Command Shell进行执行并绕过用户帐户控制以升级特权,”Peris.ai 在其官方网站上的分析中写道。

这些勒索软件发现策略包括注册表扫描、系统信息发现和软件发现。从而允许勒索软件绘制受感染的环境,并识别加密的高价值目标。

凭据访问是大脑窃贼方法的重要组成部分。此勒索软件窃取 Web 会话 饼干、 Web 浏览器的凭据以及存储在文件中的凭据,并为攻击者提供进一步渗透网络或提取数据所需的信息。

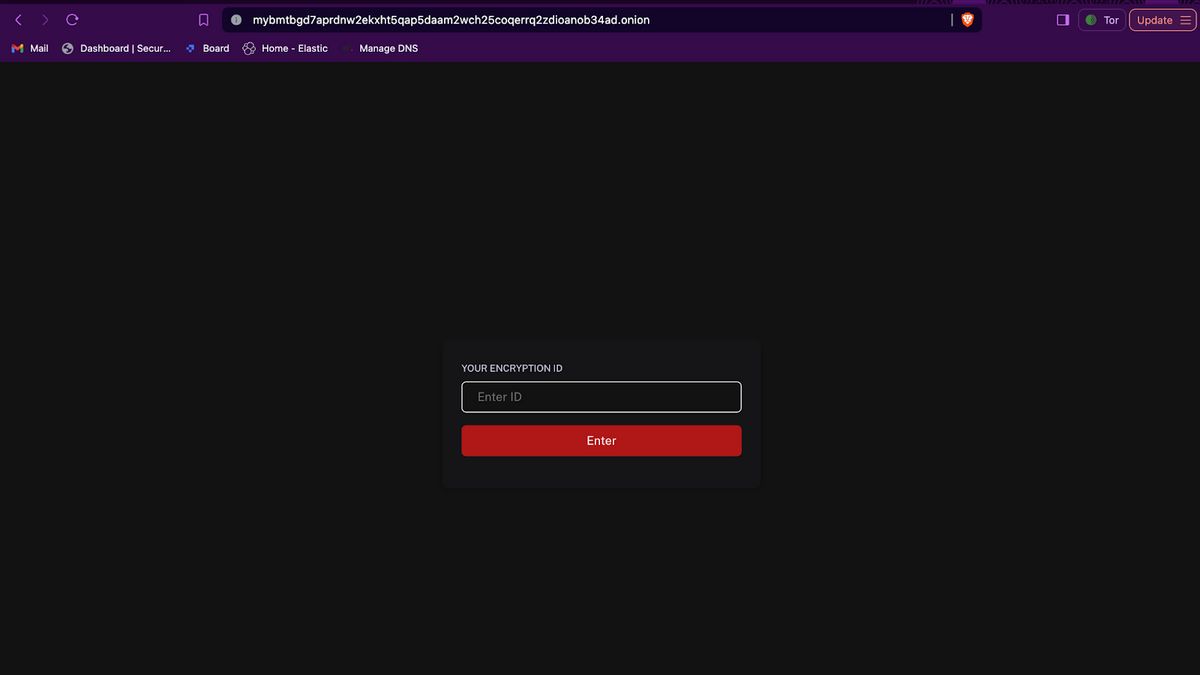

最后,这些勒索软件的影响是数据加密,这使得受害者数据在赎金支付之前无法访问。就像现在发生在我们的PDNS中一样。

缓解及响应

为了减少Brain Cipher Ransomware和类似攻击构成的威胁,Peris.ai 建议组织采用多层安全方法,包括:

电子邮件安全:实施强大的电子邮件安全解决方案,以检测和阻止网络钓鱼尝试。

用户培训:定期培训员工识别和报告网络钓鱼电子邮件。

端点安全:使用高级端点保护来检测和防止恶意软件的执行。

网络细分:分离系统和重要数据以限制勒索软件的传播。

保留解决方案:定期保留重要数据保留,并确保保留安全且离线。

事件响应规划:定期制定和更新事件响应计划,以确保对勒索软件攻击的快速有效响应。

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)