雅加达 - 卡巴斯基揭露了网络犯罪分子用来绕过双因素(2FA)身份验证的最新网络钓鱼技术的先进演变,这是旨在保护在线帐户的重要安全措施。

2FA功能旨在增加额外的安全层,以保护用户帐户,即使其密码被盗用。但是,欺诈者已经开发出欺骗用户的方法,以便他们可以绕过2FA保护。

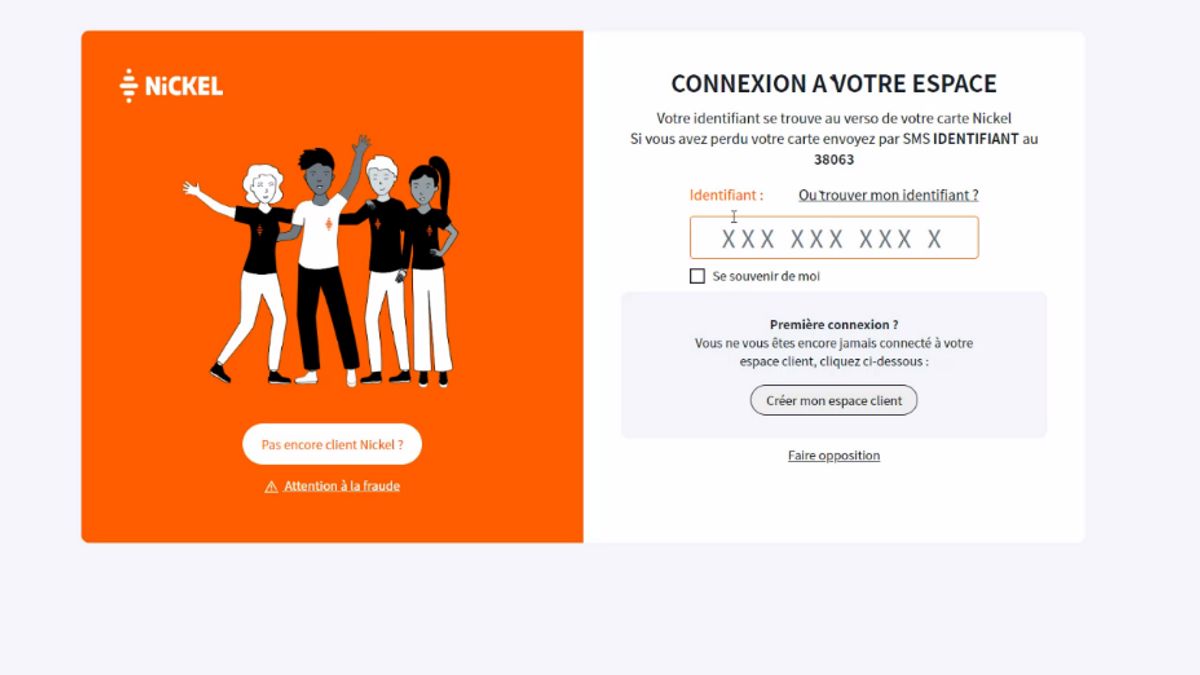

OTP机器人是欺诈者用来通过社交工程技术拦截OTP的工具。通常,攻击者会试图通过网络钓鱼或数据泄露获得用户登录凭据。

“社会工程可能非常复杂,特别是使用OTP机器人可以模仿合法服务或组织代表的真实通话,”卡巴斯基安全专家Olga Svistunova在6月10日星期一收到的一份报告中表示。

然后登录帐户,从而触发OTP发送到用户的手机。之后,OTP机器人将打电话给用户,假装是受信任组织的代表,并说服受害者共享OTP。

最后,攻击者通过机器人接收OTP后,他们将使用它来访问受害者的帐户。

卡巴斯基还发现,这些欺诈者通过特定的在线面板或Telegram等消息传递平台管理OTP机器人。此机器人具有各种功能和订阅计划。

卡巴斯基的研究表明,网络钓鱼机器人攻击和OTP具有重大影响。从2024年3月1日至5月31日,该公司的产品阻止了653,088次访问针对银行部门的网络钓鱼设备产生的网站的尝试,这些数据经常用于与OTP机器人的攻击。

同期,卡巴斯基技术检测到该工具生成的4,721页的网络钓鱼,旨在通过实时两因素身份验证。

因此,卡巴斯基强调,保持警惕并遵循最佳安全实践非常重要。

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)