雅加达 - 1月14日,@TodayCyberNews在X上的帐户首次发现PT。印度尼西亚火车(KAI)被怀疑是黑客攻击的受害者。

该帐户在其帖子中指出,黑客设法窃取了一些敏感数据,例如员工信息、客户数据、税务数据、公司记录、地理信息、信息分销系统和其他各种内部数据。

针对这一问题,CISSReC网络安全研究所所长Pratama Persadha表示,他们已经进行了调查,甚至在黑客信息被披露前一周。

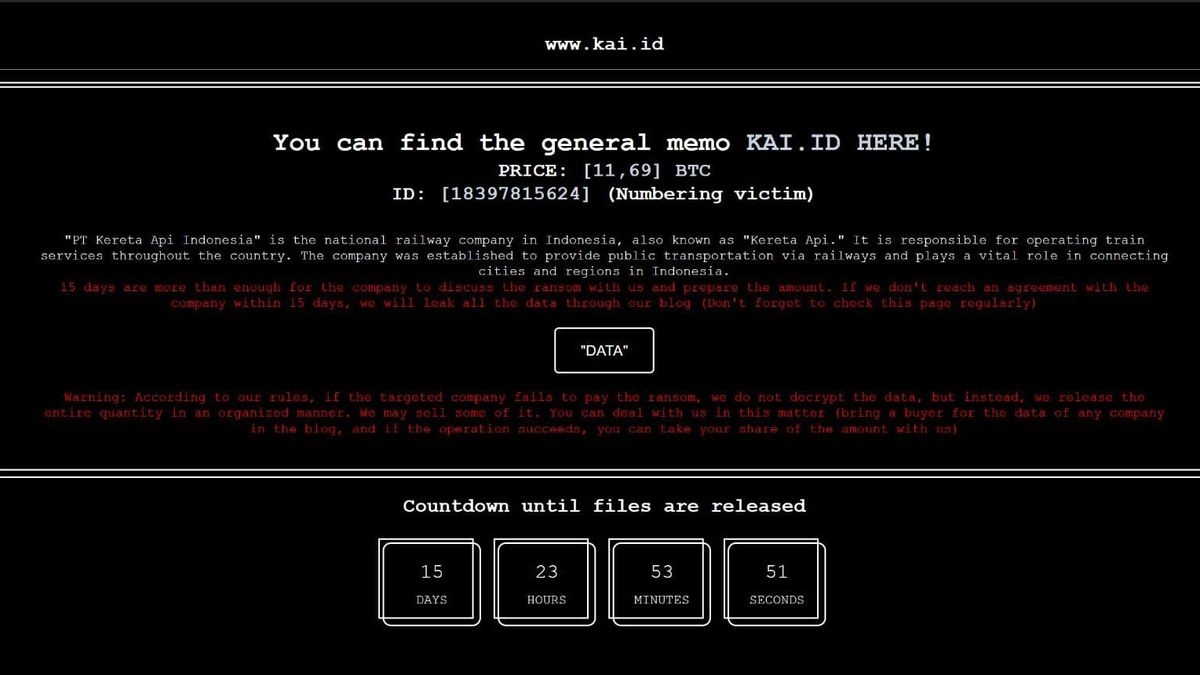

“Stormous勒索软件团伙可以访问PT的系统。KAI通过VPN访问使用了几名员工的一些凭据。成功登录后,他们设法从几个PT系统访问了仪表板。KAI并下载了仪表板内的数据,“Pratama在VOI于1月16日星期二收到的一份声明中说。

从共享的屏幕截图来看,Pratama认为Stromous 是通过通过通过网络钓鱼方法和社会工程成功获得的员工的内部访问进入的,或者他们从使用恶意软件日志窃贼的其他黑客那里购买了凭据。

虽然看起来像PT。KAI已经意识到攻击,并进行了几次缓解,例如删除PT网站上的VPN门户。KAI,Pratama认为此举效率低下。

因为据他说,勒索软件团伙可能已经在PT的系统中安装了后门。KAI。因此,他们可以随时重复使用它来访问系统。

因此,如果他们无法找到后门,最安全的步骤之一是使用PT的数据备份在新服务器上部署系统。KAI。

“根据我们成功挖掘的数据,有82份PT员工凭据。泄露的KAI,以及与PT合作的其他公司员工的近22.5万份客户凭据和50份凭据。KAI,“Pratama说。

Pratama还表示,凭据数据是从大约3300个URL获得的,这些URL是PT网站的外部攻击表面。KAI。

看到这样的威胁趋势经常发生,Pratama认为,目前,安全/安全只是一个组织拥有的系统的附加或附加。

“因此,必须有大规模和结构化的运动,以便网络安全成为高级别人员或组织领导人理解和确定的焦点之一,因此希望这种网络安全能够从上游开始,甚至在制作应用程序之前很久,”他说。

Pratama还建议PT。KAI必须正确考虑网络安全的各个方面,特别是现在的PT。KAI正在密集地在票务系统中实施面部识别系统。

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)