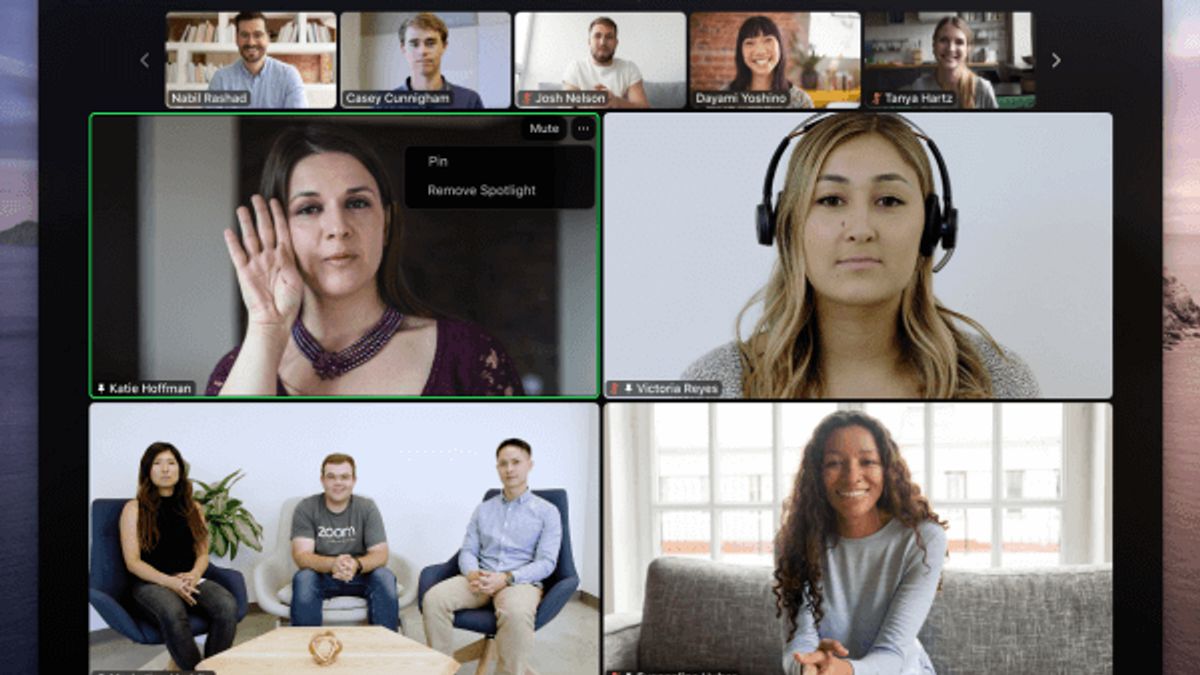

ジャカルタ - Zoomなどのビデオ会議アプリケーションの人気は、一部の企業がまだ在宅勤務(WFH)を実装しているため、依然として大きな需要があり、必要とされています。しかし、オンライン犯罪者もこの状況を利用して詐欺を犯します。

多くのオンライン犯罪者は、あらゆる種類のウイルスやマルウェアを広めるために偽のWebサイトを作成しています。これは、Zoomユーザーをターゲットにした幅広いキャンペーンを発見したCybleの研究者によって最初に気づいた。

Cybleは世界的なサイバーインテリジェンスの新興企業であり、さまざまな情報窃盗犯をホストする6つの偽のWebサイト、つまり情報を盗もうとするマルウェアやその他のマルウェアの亜種を発見しました。

研究者が見つけたものの1つは、銀行情報、保存されたパスワード、ブラウザの履歴、IPアドレス、暗号通貨ウォレットの詳細、およびその他の情報を盗むことができるVidar Stealerの一種でした。

「私たちの最近の観察に基づいて、(犯罪者は)情報泥棒を広めるために積極的にいくつかのキャンペーンを行っています」とCybleの研究者は言いました。

「泥棒ログは、サイバー犯罪市場で販売されている侵害されたエンドポイントへのアクセスを提供することができます。私たちは、泥棒のログが被害者のネットワークへの必要な早期アクセスを提供している多くの侵害を見てきました。

9月26日(月)のTechRadarを引用して、研究者らは、ズームダウンロード(ドット)ホスト、ズームダウンロード(ドット)スペース、ズームダウンロード(ドット)ファン、ズームス(ドット)ホスト、ズームス(ドット)テック、ズームス(ドット)ウェブサイト。今まですべてがまだ動作していると言われています。

サイトを開くと、訪問者はダウンロードできるアプリを示す GitHub URL に誘導されます。

ただし、訪問者が偽のアプリケーションをクリックしているのが捕まった場合、一時フォルダにZOOMIN-1.EXEデコーダ.exeの2つのバイナリを受け取ります。

さらに、マルウェアは MSBuild に自身を挿入し.exe DLL と構成データをホストする IP アドレスを取得します。

「このマルウェアには、Vidar Stealerと重複する戦術、テクニック、および手順(TTP)があることがわかりました。(Vidar Stealerのように)このマルウェアペイロードは、電報の説明にC&C IPアドレスを隠します。感染技術は似ているようです」とCybleの研究者は説明しました。

最後に、研究者によると、ZOOMユーザーがZoomアプリを入手した場所を再確認し、疑わしいリンクをクリックするときに注意する必要がある場合を除き、このマルウェアを回避する他の方法はありません。

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)