ジャカルタ - ニコシア郊外の古いキプロス教会の隣の家から中小企業を経営する24歳のビデオゲームデザイナーは、ロシアのウクライナ侵攻後の世界的な危機に巻き込まれています。

トラコニティス警察の会社ヘルメティカデジタル株式会社は、ウクライナ、リトアニア、ラトビアで何百ものコンピュータを襲ったデータ破壊サイバー攻撃に米国の研究者によって関与しています。

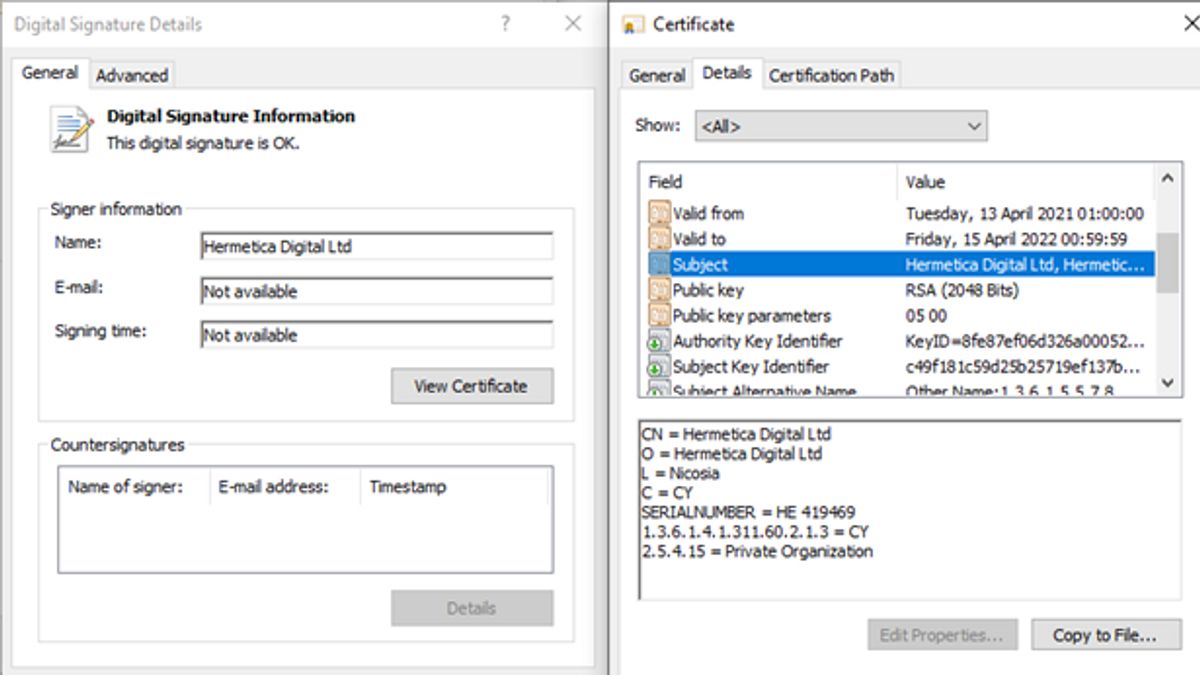

2月23日水曜日の夕方にデジタル攻撃の痕跡で発見されたヘルメティカのデジタル署名。ロシア軍がウクライナに入る数時間前で、サイバー攻撃はモスクワ侵攻の前兆と広く見られていた。

研究者によると、マルウェアはハーメティカデジタルの名前が書かれたデジタル証明書を使用して署名されました。彼らの中には、悪意のあるコードを「HermeticWiper」と呼び始めた人もいました。

ヘルメティカの創設者トラコニティスはロイターに対し、攻撃とは何の関係もないと語った。彼は、デジタル証明書を要求したことがなく、自分の会社に証明書が発行されたことを知らなかったと言いました。

彼は、ビデオゲーム業界での彼の役割は、単に他の人がまとめたゲームのテキストを書くことであると言いました。

Wiperバイナリは、ハーメティカデジタル株式会社3/n pic.twitter.com/sGCl3Lbqc1 に発行されたコード署名証明書を使用して署名されています

— ESET調査(@ESETresearch) 2022年2月23日

「私はコードを書くことさえしません - 私は物語を書きます」と、彼が言いました。彼はまた、彼が2月24日木曜日の朝にロイターの記者によって警告されるまで、彼の会社とロシアの侵略との関係を知らなかったと付け加えました。「私はただのキプロス人です.「私はロシアとは何の関係もない」と彼は言った。

ハーメティカのマルウェア攻撃による被害の程度は不明でしたが、サイバーセキュリティ企業ESETは、悪意のあるコードが「何百台ものマシン」にインストールされていることが判明したと述べています。

西側の指導者は、ロシアが侵略前にウクライナに対して破壊的なサイバー攻撃を行う可能性があると何ヶ月も警告してきた。

先週、英国と米国は、ロシアの軍事ハッカーがウクライナの銀行や政府のサイトを一時的にオフラインにしたサービス拒否(DDoS)攻撃の背後にあると言いました。

サイバースパイは、サーバースペースを借りたり、悪意のあるウェブサイトを登録するために、ランダムな見知らぬ人の身元を日常的に盗みます。

Hermeticaデジタル証明書は2021年4月に発行されましたが、悪意のあるコード自体のタイムスタンプは2021年12月28日です。

ESETの研究者はブログ記事で、日付は「攻撃はしばらく続いているかもしれない」ことを示唆していると述べた。

攻撃がロシアによって行われた場合、タイミングマークは、ウクライナの計画された侵略がいつ一緒になったかを理解することを望むオブザーバーにとって重要なデータポイントになる可能性があります。

ESETの脅威調査責任者、ジャン=イアン・ブーティンはロイターに対し、悪いアクターがコード署名証明書を不正に取得する方法はさまざまであると語った。

「彼らは明らかに自分でそれを得ることができますが、彼らはまた、闇市場でそれを購入することができます」と、Boutinが言いました。「このように、操作は以前の知っていたよりもさらに進んだ可能性がありますが、脅威アクターがこのキャンペーンのためだけに、最近このコード署名証明書を取得した可能性もあります。

マンディアントのサイバースパイ分析ディレクター、ベン・リードは、グループが「デジタル証明書プロバイダとの通信で企業を偽装し、不正に発行された正当な証明書を取得する可能性がある」と述べた。

サイバーセキュリティ企業シマンテックは、金融、防衛、航空、ITサービス部門の組織が2月23日(水曜日)に攻撃の標的にされたと述べた。デジタル証明書を発行するDigiCert社は、コメントの要請に直ちに応じなかった。

デジタルセキュリティ企業SentinelOneのサイバーセキュリティ研究者、フアン・アンドレス・ゲレーロ=サデ氏は、攻撃の目的は非常に明確だと述べた。「それは損傷、無力化、信号、そして混乱を引き起こすことを意味します」と、ゲレーロ・サエデが言いました。

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)