JAKARTA - En tant que membre du secret Comité sénatorial du renseignement, le sénateur Angus King a des raisons de s’inquiéter des pirates informatiques. Lors d’une séance d’information par le personnel de sécurité cette année, il a dit qu’il avait reçu des conseils sur la façon d’aider à garder son téléphone en sécurité.

Première étape: Éteignez le téléphone.

Deuxième étape: Réactivez-le.

À une époque d’insécurité numérique omniprésente, il s’avère que la réparation informatique la plus ancienne et la plus simple que l’on puisse faire est d’éteindre l’appareil, puis de le rel allumer. Si cela est fait, cela peut empêcher les pirates de voler des informations sur les smartphones.

Redémarrer régulièrement les téléphones n’arrêtera pas l’armée de cybercriminels ou de sociétés d’espionnage qui ont semé le chaos et le doute sur la capacité de garder toute information en sécurité et privée dans nos vies numériques. Mais cela peut faire en sorte que même les pirates les plus sophistiqués travaillent plus dur pour maintenir l’accès et voler des données du téléphone.

« Il s’agit d’imposer des coûts à ces mauvais acteurs », a déclaré Neal Ziring, directeur technique de la direction de la cybersécurité de la National Security Agency (NSA).

La NSA a publié un guide des « meilleures pratiques » pour la sécurité des appareils mobiles l’année dernière qui recommandait de redémarrer le téléphone chaque semaine comme moyen d’arrêter le piratage.

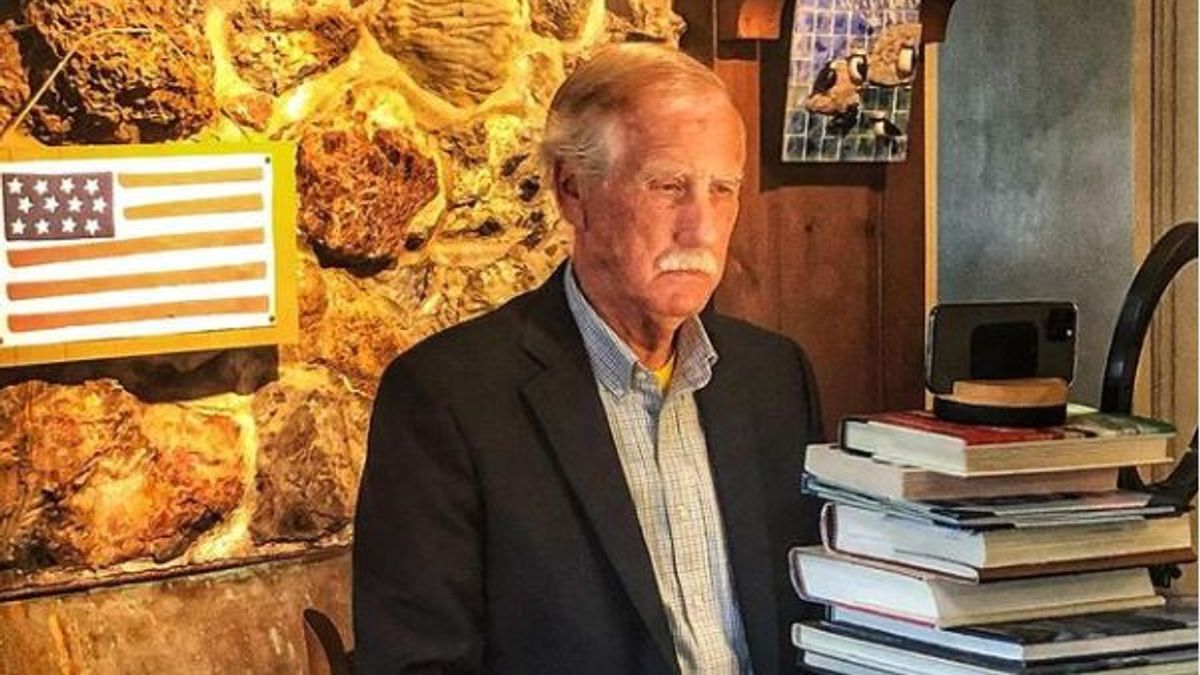

King, un sénateur indépendant du Maine, a déclaré que redémarrer son téléphone faisait maintenant partie de sa routine. « Je dirais peut-être une fois par semaine, chaque fois que j’y pense », a-t-il déclaré.

Presque toujours à portée de main, rarement éteint et stockant de grandes quantités de données personnelles et sensibles, faisant des téléphones mobiles une cible de choix pour les pirates. Surtout ceux qui veulent voler des messages texte, des contacts et des photos, ainsi que suivre l’emplacement d’un utilisateur et même l’allumer secrètement, vidéo et microphone.

« J’ai toujours pensé que les téléphones portables sont notre âme numérique », a déclaré Patrick Wardle, expert en sécurité et ancien chercheur de la NSA.

Le nombre de personnes dont les téléphones sont piratés chaque année est inconnu. Mais les preuves montrent que les chiffres sont significatifs. Des enquêtes récentes sur le piratage téléphonique par un consortium mondial de médias ont provoqué un tollé politique en France, en Inde, en Hongrie et ailleurs. Surtout après que les chercheurs ont trouvé un certain nombre de journalistes, de militants des droits de l’homme et de politiciens sur une liste divulguée de ce qu’ils pensent être des cibles potentielles d’une société de piratage israélienne, le NSO Group.

La suggestion de redémarrer les téléphones reflète périodiquement, en partie, les changements dans la façon dont les meilleurs pirates accèdent aux appareils mobiles et l’émergence d’exploits dits « sans clic » qui fonctionnent sans aucune interaction de l’utilisateur au lieu d’essayer d’amener l’utilisateur à ouvrir quelque chose qui est silencieux. -infectés silencieusement.

« Il y a eu une évolution par rapport à la recherche de clics ciblés sur des liens douteux », a déclaré Bill Marczak, chercheur principal au Citizen Lab, un organisme de surveillance des droits civils sur Internet à l’Université de Toronto.

Habituellement, une fois que les pirates ont accès à un appareil ou à un réseau, ils cherchent un moyen de rester dans le système en installant un logiciel malveillant dans le système de fichiers racine de l’ordinateur. Mais cela devient plus difficile car les fabricants de téléphones comme Apple et Google ont mis en place une sécurité forte pour bloquer les logiciels malveillants du système d’exploitation de base, a déclaré Ziring.

« Il est très difficile pour les attaquants de creuser dans cette couche pour gagner en persistance », a-t-il déclaré.

Cela incite les pirates à opter pour des « charges utiles en mémoire » qui sont plus difficiles à détecter et à remonter jusqu’à celui qui les a envoyées. De tels hacks ne peuvent pas survivre à un redémarrage, mais sont souvent inutiles, car de nombreuses personnes éteignent rarement leur téléphone.

« L’ennemi s’est rendu compte qu’il n’avait pas besoin de se défendre », a déclaré Wardle. « S’ils peuvent faire un retrait unique et extraire tous vos messages de chat, contacts et mots de passe, c’est presque fini, non? »

Il existe actuellement un marché solide pour les outils de piratage qui peuvent pénétrer dans les téléphones mobiles. Certaines entreprises comme Zerodium et Crowdfence offrent ouvertement des millions de dollars pour des exploits sans clic.

Les entreprises embauchées pour des pirates informatiques qui vendent des services de piratage d’appareils mobiles aux gouvernements et aux organismes d’application de la loi ont proliféré ces dernières années. Le plus connu est le groupe NSO basé en Israël. Selon les chercheurs, leur logiciel espion a été utilisé dans le monde entier pour pénétrer dans les téléphones de militants des droits de l’homme, de journalistes et même de membres du clergé catholique.

Le groupe NSO fait l’objet d’une récente exposition par un consortium de médias qui a rapporté que l’outil espion pegasus de l’entreprise a été utilisé dans 37 cas de piratage téléphonique réussi ou tenté par des dirigeants d’entreprise, des militants des droits de l’homme et d’autres, selon le Washington Post.

La société a également été poursuivie aux États-Unis par Facebook pour avoir prétendument ciblé environ 1,400 utilisateurs du service de messagerie cryptée WhatsApp avec un exploit sans clic.

Le groupe NSO affirme qu’il ne vend ses logiciels espions qu’à des « agences gouvernementales approuvées » pour une utilisation contre les terroristes et les grands criminels. L’entreprise n’a pas répondu à une demande de commentaires.

La persistance des logiciels espions de NSO était autrefois l’argument de vente de l’entreprise. Il y a quelques années, une subvention basée aux États-Unis a conduit les organismes d’application de la loi à pirater des téléphones.

The English, Chinese, Japanese, Arabic, and French versions are automatically generated by the AI. So there may still be inaccuracies in translating, please always see Indonesian as our main language. (system supported by DigitalSiber.id)